De nos jours, les violations de données et les piratages sont une réalité et sont souvent inévitables pour les internautes, car vos mots de passe et vos adresses électroniques sont si souvent gérés par des entreprises tierces que vous n’avez aucun contrôle sur eux: boutiques web, réservations d’hôtel ou de vacances, forums, réseaux sociaux, etc. Il y a quelques jours, 3,2 milliards d’adresses mail et de mot de passe ont été publiés sur internet, publiquement. Il y a malheureusement de fortes chances que vous soyez touché ! Mais comment protéger ses identifiants ?

3,2 milliards de données dans la nature

Il y a quelques jours a été mise en ligne la Compilation of Many Breaches (ou COMB), un ensemble de données massif composé de 3,2 milliards de combinaisons d’e-mails et de mots de passe ! Gmail, LinkedIn, Netflix ou encore Hotmail, les plus grandes plateformes au monde sont touchées. Mais ce n’est pas le résultat d’un nouveau piratage ou d’une nouvelle violation de données: ces identifiants ont été volés lors de différents piratages et violations antérieurs, mais leur publication il y a quelques jours en fait probablement la plus grande compilation d’identifiants d’utilisateurs volés jamais publiée. Avec un nombre aussi important, 3,2 milliards de paires d’adresses électroniques et de noms d’utilisateur, il y a fort à parier que vous êtes concerné. Ca a été mon cas d’ailleurs, même si j’avais déjà été informé de quelques soucis par des outils que j’utilise.

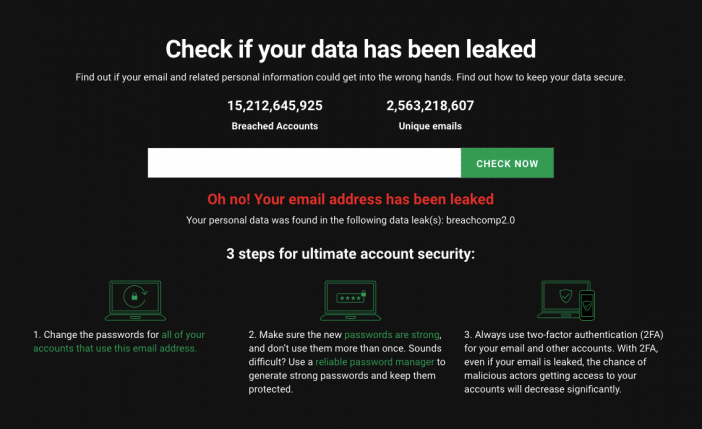

Il existe de nombreux endroits en ligne où vous pouvez consulter les dossiers publics et les ensembles de données pour voir si l’une de vos informations a été compromise. En commençant par le récent COMB, par exemple: le site CyberNews a ainsi préparé une base de données consultable où vous pouvez vérifier si votre courriel et votre mot de passe ont été volés. Il vous suffit de cliquer sur ce lien et vous verrez une boîte noire avec une invite en haut de la page où vous pourrez saisir votre adresse électronique.

Vous pouvez également vous rendre sur le site « Hack Check » d’Avast. Même chose : tapez votre adresse électronique, et Avast vous enverra un courriel s’il découvre que l’un de vos mots de passe a été piraté. Le courriel vous dira par exemple que le mot de passe LinkedIn associé à votre courriel a fait l’objet d’une violation de données à une date précise.

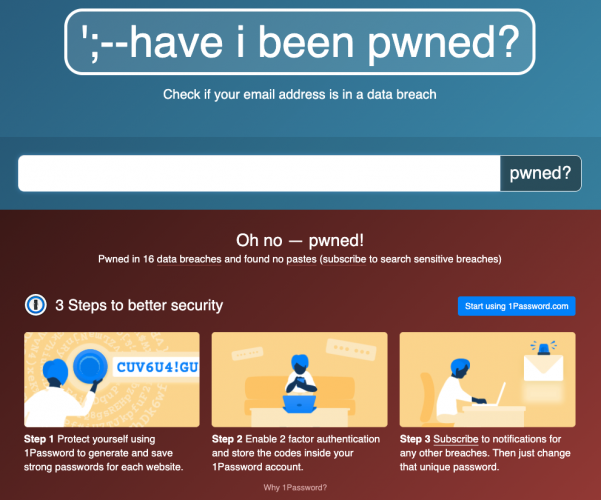

Un autre de ces sites mérite d’être mentionné : Have I Been Pwned. Le principe est toujours le même. Tapez votre e-mail et voyez si vos données ont été volées.

Ces différents services, plus ou moins précis, vous permettront de vérifier si l’un de vos identifiants est visible dans l’une des bases volées. Mais pour éviter de s’y retrouver, le mieux est de protéger ses identifiants correctement.

Comment protéger ses identifiants ?

Cet évènement est l’occasion de vous rappeler les mesures que vous pouvez prendre pour protéger ses identifiants, et en particulier pour assurer la sécurité de votre compte de messagerie. Beaucoup de personnes ne se sentent pas concernées par de telles fuites de données, pourtant une seule fuite peut donner accès à de nombreux services vous concernant:

- Beaucoup de personnes utilisent le même mot de passe un peu partout. En ayant un couple email / mot de passe, les pirates n’ont ainsi plus qu’à tester cette combinaison sur des milliers de sites jusqu’à ce que l’un fonctionne. Je me suis retrouvé ainsi un jour avec une commande de drones DJI de plus de 2000$ à destination d’une adresse aux US…

- En ayant accès à votre adresse mail, il est possible d’accéder à tous vos autres services: la plupart des services vous envoient un mail sur votre boite quand vous demandez à réinitialiser le mot de passe auprès du service. Pas besoin donc de connaitre tous vos mots de passe, celui de votre boite mail est la clé ultime

Commandes à votre insu, publication de messages en votre nom, usurpation d’identité, etc. sont quelques désagréments sur lesquels peut aboutir un vol de données. Il est donc extrêmement important de bien protéger ses identifiants.

Utiliser des mots de passe forts

Pour protéger ses identifiants, il existe quelques règles simples à suivre:

- utilisez un mot de passe différent pour chaque service ! Ainsi si un service est piraté, les données volées ne donneront pas accès à d’autres services, le mot de passe étant différent

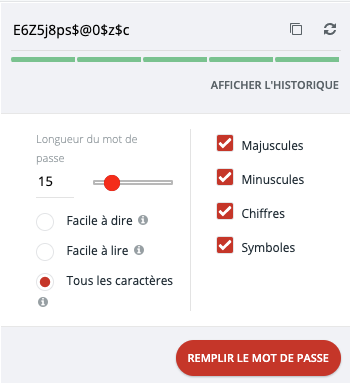

- utilisez un mot de passe fort, constitué de nombreux caractères, mixant majuscules, minuscules, chiffres, et caractères spéciaux, comme wm*3F4xHewko&84 par exemple.

- changez vos mots de passe régulièrement

Certes, cela est contraignant. Mais heureusement, il existe aujourd’hui des gestionnaires de mots de passe performants, qui retiennent pour vous tous vos mots de passe, et vous proposent automatiquement des mots de passe sécurisés quand vous vous inscrivez sur un nouveau service. Il vous suffira de vous souvenir d’un mot de passe unique, ou même simplement de disposer de votre empreinte digitale.

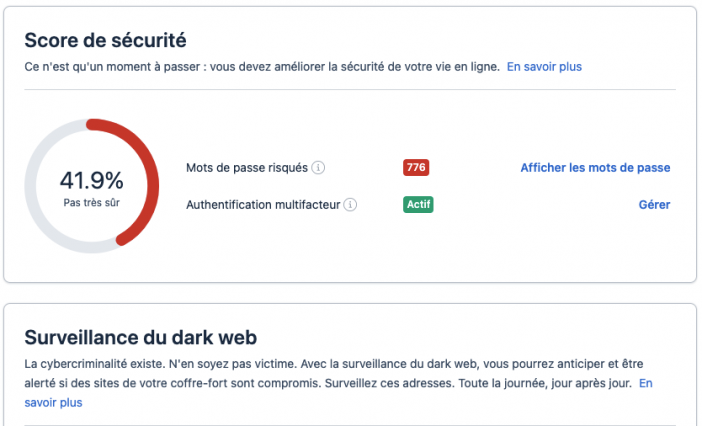

La plupart de ces outils permettent même de faire le point sur la qualité de vos mots de passe: trop utilisés, trop anciens, pas assez forts, etc.

Parmi les services sérieux, on retiendra NordPass, Lastpass, 1Password, ou encore Dashlane. Et pour les plus « parano », n’oublions pas Keepass, une solution open source qui a l’avantage de pouvoir être installée sur votre propre NAS par exemple. Attention tout de même: si la solution est tentante pour ne pas dépendre d’un service Cloud et de leur sécurité, Keepass ne sera efficace que si votre propre installation (Nas, réseau) est parfaitement sécurisée, chose pas toujours si aisée pour le néophyte. Les services cités précédemment ont en revanche fait de la sécurité leur spécialité.

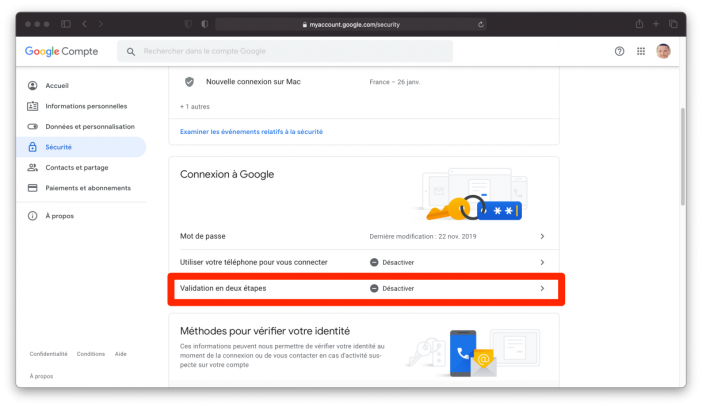

Activer l’authentification à 2 facteurs

Ensuite, activez l’authentification à deux facteurs partout où cette option est disponible: Gmail, Amazon, etc. L’authentification à deux facteurs fait que même en connaissant votre mail et votre mot de passe, le pirate ne pourra accéder au compte, car il devra donner un second code, qui change à chaque utilisation. Ce code peut vous être envoyé par SMS, donné dans une application type Google Authentificator, ou être une simple notification à valider sur votre smartphone.

Cette double authentification peut également se faire via une clé physique, comme la Yubikey que je vous avais présentée, ou encore la Neowave par exemple (test à venir bientôt). C’est une méthode que je vous conseille particulièrement pour l’accès aux comptes sensibles.

Personnellement je ne peux plus m’en passer. Même en cas de vol de smartphone par exemple, personne ne pourra accéder à vos comptes sans cette clé physique. Il faudra bien sûr veiller à ne pas l’égarer pour ne pas se retrouver soit même bloqué. Personnellement j’en ai deux: une que j’utilise quotidiennement, et une autre dans un lieu sécurisé si jamais je venais à perdre la première.

Utiliser un service de surveillance

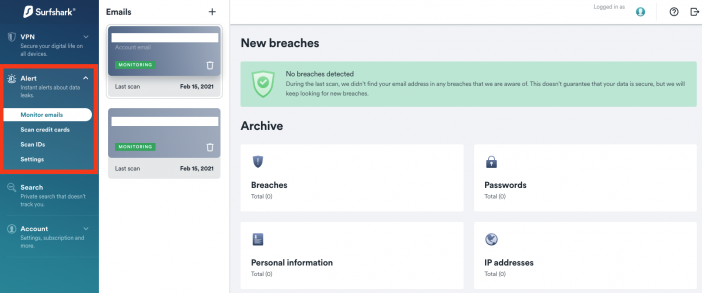

Si vérifier vos données sur l’un des sites mentionnés plus haut se fait très facilement, encore faut il penser à le faire régulièrement. Heureusement, des services peuvent le faire pour vous, et de nombreux outils de sécurité intègrent aujourd’hui cette fonctionnalité. C’est le cas notamment du service VPN Surfshark que nous avons déjà vu:

En plus de pouvoir protéger votre connexion internet grâce au VPN, Surfshark intègre la possibilité de rechercher toute fuite de données sur vos compte: adresses emails, et même numéros de cartes de crédit, et prochainement les pièces d’identité. Le service le plus complet que j’ai vu à ce niveau; parfait pour protéger ses identifiants.

N’hésitez pas à vérifier les fonctions de votre anti virus, ce type de service pour protéger ses identifiants est parfois intégré.

En suivant ces quelques recommandations, il est donc possible de protéger ses identifiants de façon efficace, et ainsi s’éviter quelques frayeurs. Car le vol de données est aujourd’hui courant, et les hackers sont toujours à l’affût de la moindre faille.

Si vous avez d’autres astuces et recommandations pour protéger ses identifiants, n’hésitez pas à les partager dans les commentaires !

Merci de rester courtois: un bonjour et un merci ne coutent rien ! Nous sommes là pour échanger de façon constructive. Les trolls seront supprimés.